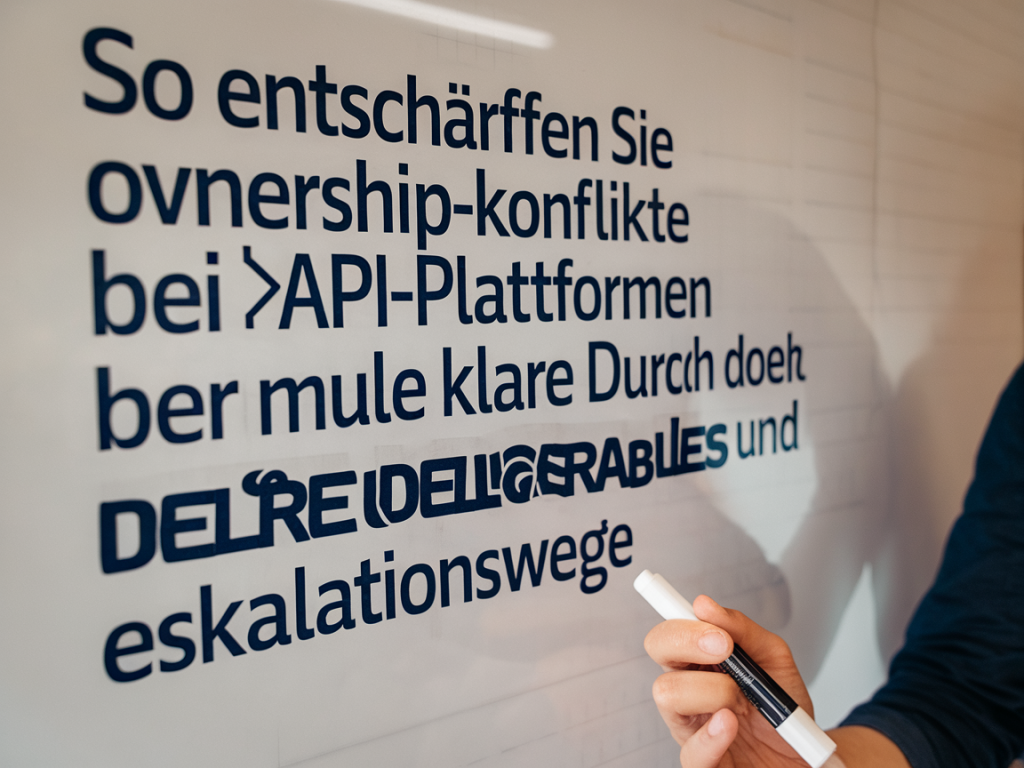

Ownership‑Konflikte bei API‑Plattformen wie MuleSoft oder Boomi sind keine theoretische Herausforderung — ich erlebe sie in Projekten immer wieder. Unterschiedliche Erwartungen, überlappende Verantwortlichkeiten und fehlende Abstimmungsregeln führen schnell zu Verzögerungen, doppeltem Aufwand und schlechter Nutzererfahrung. In diesem Beitrag schildere ich pragmatische Maßnahmen, mit denen ich solche Konflikte entschärfe: klare Deliverables, transparente Rollenverteilung und definierte Eskalationswege.

Warum Ownership‑Konflikte entstehen

Kurz gesagt: Schnittstellen sind Schnittstellen — technisch, prozessual und organisatorisch. Typische Gründe für Konflikte sind:

Diese Faktoren potenzieren sich schnell. Die Lösung beginnt für mich nicht bei Tools, sondern bei klaren Deliverables und expliziten Eskalationswegen.

Klare Deliverables als Basis

Deliverables sind greifbare Vereinbarungen: konkrete Artefakte, die zeigen, wer was bis wann liefert. Ich empfehle, Deliverables in drei Kategorien zu strukturieren:

Für jedes Deliverable definiere ich drei Attribute klar und verbindlich:

Beispiel: Deliverable‑Matrix

| Deliverable | Owner | Akzeptanzkriterien | Eskalationsstufe |

|---|---|---|---|

| OpenAPI Specification | API‑Product‑Team | Validiertes Schema, Contract‑Tests grün | Escalation1: Product Owner → API‑Guild Lead |

| CI/CD Pipeline | Platform‑Ops / DevOps | Automatischer Build + Deploy in Testumgebung | Escalation1: Platform Lead → Infrastruktur‑Manager |

| Monitoring & Alerts | Platform‑Ops | Dashboards + Alerting für Latency/Error‑Rate | Escalation1: On‑Call → Platform‑Ops Lead |

| Runbook für Incidents | API‑Product‑Team + Platform‑Ops (gemeinsam) | Schritte für Diagnose & Rollback dokumentiert | Escalation2: Technik‑Leitung |

Rollen und ihre typischen Deliverables

Ein häufiger Fehler ist, Rollen zu vage zu benennen. Ich setze auf rollenspezifische Listen, die wir in Workshops durchgehen und verbindlich machen.

Wichtig ist: Deliverables werden als Team‑Artifact betrachtet, aber mit einem klaren primären Owner, der verantwortlich für Koordination und Übergabe ist.

Eskalationswege praktisch definieren

Escalation‑Flows müssen so einfach wie möglich gestaltet sein. Ich bevorzuge drei Stufen:

Für jede Stufe definiere ich:

Operationalisierung: Checklisten und Templates

Ohne wiederverwendbare Artefakte kehren Konflikte schnell zurück. Ich arbeite mit folgenden Vorlagen:

Diese Vorlagen lege ich obligatorisch schon in der ersten Architektur‑ oder Onboarding‑Session vor — so wird Ownership zur expliziten Verhandlungsbasis, nicht zur impliziten Erwartung.

Governance und API‑Guilds als präventive Maßnahmen

Governance ist nicht nur Kontrolle, sondern ein Forum zur Klärung von Verantwortlichkeiten. Eine API‑Guild oder ein Steering Committee erspart späteren Fingerpointing. Aufgaben dieser Gruppe sind:

Ich moderiere solche Gremien so, dass Entscheidungen innerhalb einer klaren Zeitbox fallen — das verhindert, dass Governance selbst zum Bottleneck wird.

Technische Hebel: Tools unterstützen, ersetzen aber nicht

Tools wie MuleSoft Anypoint oder Boomi bieten Features, die Ownership klarer machen können: API‑Gateway Policies, Environment‑Segregation, Deployment‑Pipelines, Audit‑Logs. Ich nutze diese Funktionen, um Deliverables technisch zu verankern:

Trotzdem: Tools können Menschen nicht entscheiden lassen. Die Kombination aus klaren Deliverables, Rollen und Eskalationswegen bleibt entscheidend.

Praxisbeispiel

In einem Projekt mit MuleSoft hatten wir initial Unklarheit darüber, wer für das Auth‑Handling (OAuth2) zuständig ist: das Plattformteam oder das Fachteam? Ich initiierte einen 2‑stündigen Working Session mit dem Ziel, ein einziges Deliverable zu definieren: "OAuth2‑Konfiguration inkl. Testcases". Ergebnis:

Das mag administrativ wirken, aber nach dieser einfachen Regel gab es keine weiteren Ownership‑Diskussionen zum Auth‑Thema. Deliverables und Eskalationsschritte haben die Diskussion entpersonifiziert und an die Prozesse gebunden.

Wenn Sie möchten, kann ich Ihnen ein Starter‑Template für eine Deliverable‑Matrix und eine Eskalationsrichtlinie im Projektkontext zuschicken — das verkürzt die Zeit bis zur ersten klaren Vereinbarung deutlich.